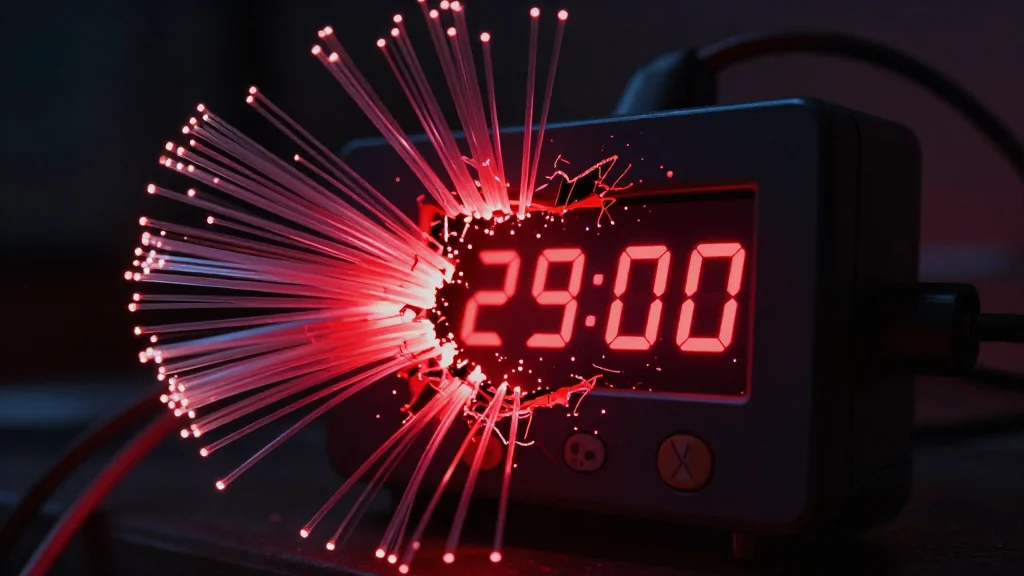

A aceleração dos ataques cibernéticos tornou-se um desafio crítico para a segurança digital em 2025, com a redução drástica do tempo que criminosos levam para se infiltrar e se movimentar dentro de redes corporativas. De acordo com o Relatório Global de Ameaças 2026, publicado pela empresa CrowdStrike, o intervalo médio entre o acesso inicial e a expansão para outras máquinas caiu para 29 minutos. Esse número representa uma redução de 65 por cento em comparação aos 48 minutos registrados no ano anterior, evidenciando que as defesas têm cada vez menos tempo para reagir.

Esse intervalo é tecnicamente chamado de tempo de ruptura, que representa a janela temporal que as equipes de segurança possuem para detectar e conter um invasor antes que ele consiga se espalhar pela infraestrutura da empresa. Em casos extremos documentados no relatório, a movimentação lateral ocorreu em apenas 27 segundos. Outras ocorrências mostraram que o roubo de informações sensíveis começou em menos de quatro minutos após a entrada do criminoso, tornando a detecção imediata quase impossível sem ferramentas automatizadas.

A mudança no perfil das invasões é explicada pelo abandono progressivo de vírus tradicionais, que são softwares maliciosos projetados para infiltrar sistemas. Em 2025, a grande maioria das detecções, atingindo 82 por cento, envolveu ataques que não utilizaram esse tipo de ferramenta, um salto significativo diante dos 51 por cento registrados cinco anos atrás. Os invasores agora preferem operar utilizando credenciais legítimas, ou seja, nomes de usuário e senhas válidas, para agir como se fossem funcionários autorizados da organização.

Ao utilizar acessos legítimos, os criminosos encontram um caminho de menor resistência, o que permite que eles naveguem pelo ambiente digital de forma despercebida. Essa tática facilita a execução de diversos objetivos maliciosos, que variam desde a exfiltração de dados confidenciais até a criptografia de todo o ambiente, processo no qual os arquivos são bloqueados por senhas para a cobrança de resgates financeiros. Como a credencial é válida, os sistemas de monitoramento tradicionais podem não identificar a atividade como suspeita.

Para o usuário comum, o risco começa com a utilização de softwares pirateados e ferramentas de ativação ilegal de programas. Esses arquivos frequentemente carregam roubadores de informações, que são programas especializados em coletar senhas salvas em navegadores de internet e enviá-las para redes criminosas. Uma vez obtidas, essas credenciais são vendidas em mercados clandestinos da internet para atacantes com objetivos específicos, que as utilizam para invadir contas corporativas e domésticas com facilidade.

A inteligência artificial, que consiste em sistemas computacionais capazes de realizar tarefas que normalmente exigiriam inteligência humana, também entrou no arsenal dos grupos criminosos. O uso de ferramentas de inteligência artificial por adversários cresceu 89 por cento em relação ao ano anterior. Em mais de 90 organizações, ferramentas legítimas de inteligência artificial foram desviadas para a criação de comandos maliciosos e para a coleta de credenciais, potencializando a escala dos ataques.

Um dos grupos que mais expandiu suas atividades foi o FAMOUS CHOLLIMA, vinculado ao governo da Coreia do Norte, com um aumento de 130 por cento em suas operações durante 2025. O grupo utiliza táticas sofisticadas de infiltração, incluindo a manipulação de processos de contratação de pessoal. Candidatos falsos utilizam modelos de linguagem, que são sistemas de inteligência artificial treinados para gerar e processar textos naturais, para criar currículos convincentes e responder a perguntas em entrevistas de emprego.

Essa estratégia de engenharia social permite que os criminosos coloquem um agente humano dentro da empresa, superando as barreiras digitais por meio de um vínculo empregatício fraudulento. O objetivo final dessas operações é predominantemente financeiro, servindo como uma maneira de o governo norte-coreano obter recursos para contornar embargos econômicos impostos por organismos internacionais. O FAMOUS CHOLLIMA está associado ao maior roubo de moedas digitais da história, totalizando 1,46 bilhão de dólares.

O cenário apresentado demonstra que a segurança digital não depende mais apenas de barrar a entrada de códigos maliciosos, mas de monitorar comportamentos anormais de contas que parecem ser legítimas. Com a redução do tempo de ruptura e o uso de inteligência artificial para enganar recrutadores e sistemas de segurança, as empresas enfrentam a necessidade de adotar modelos de detecção muito mais ágeis e rigorosos para evitar a perda de dados.

Em suma, a evolução dos ataques cibernéticos em 2025 reflete uma transição para métodos mais discretos e rápidos, onde o uso de identidades roubadas e a automação por inteligência artificial substituem os vírus antigos. A janela de resposta para as equipes de segurança tornou-se extremamente estreita, enquanto grupos governamentais e criminosos profissionais aprimoram táticas de infiltração humana e técnica para maximizar o roubo de ativos financeiros e informações estratégicas.